In der gegenwärtigen IT-Sicherheitslandschaft hat eine fundamentale Erosion des klassischen Netzwerkperimeters stattgefunden. Der Webbrowser ist nicht länger nur ein Werkzeug zum Abruf von Informationen, sondern hat sich zum primären Betriebssystem für Unternehmensanwendungen und somit zum kritischsten Point of Egress für sensible Daten entwickelt.

Während herkömmliche Endpoint-DLP-Lösungen (Data Loss Prevention) oft an den technischen Hürden verschlüsselter Verbindungen oder den Leistungseinbußen veralteter Proxy-Technologien scheitern, bietet Microsoft Purview eine Architektur, die Sicherheitsrichtlinien nativ in den Datenfluss integriert.

Für Administratoren ergibt sich daraus ein neues Zielbild: Eine lückenlose Kontrolle über sensible Datenströme direkt am Entstehungspunkt, ohne die Produktivität der Anwender durch infrastrukturelle Flaschenhalse zu beeinträchtigen.

⚡Voraussetzungen & Lizenzen | Zum 1. Oktober 2025 hat Microsoft die Lizenzierung grundlegend umstrukturiert. Die bisher bekannte „Microsoft 365 E5 Compliance“-Lizenz wurde in die „Microsoft Purview Suite“ umbenannt. Diese Rebranding-Maßnahme spiegelt den Übergang von einer rein reaktiven Compliance-Sichtweise zu einer proaktiven Datensicherheitssuite wider. Bestandskunden, die bereits über E5-Compliance-Lizenzen verfügen, genießen einen Bestandsschutz und behalten vollen Zugriff auf alle Funktionen der neuen Purview Suite.

Für Organisationen, die auf Microsoft 365 E3 basieren, bietet Microsoft modularisierte Add-ons an. Dies ermöglicht es Unternehmen, gezielt in Sicherheitsfunktionen zu investieren, ohne die Kosten für eine vollständige E5-Lizenz tragen zu müssen. Hierbei ist jedoch eine genaue Differenzierung der Leistungsumfänge erforderlich, da nicht jedes Add-on alle DLP-relevanten Komponenten enthält.

Architektur der nativen Browser-Sicherheit

Der entscheidende Vorteil von Microsoft Purview gegenüber klassischen Proxy-basierten DLP-Systemen liegt in der nativen Integration in den Browser-Stack. Dies eliminiert die Notwendigkeit für das Aufbrechen von SSL-Verbindungen am Netzwerk-Gateway, was häufig zu Performance-Problemen und Kompatibilitätsschwierigkeiten mit modernen Web-Apps führt.

Native Integration in Microsoft Edge für Business

Microsoft Edge für Business fungiert als nativer Endpunkt der Purview-Architektur. Da die DLP-Engine direkt in den Browser integriert ist, können Aktivitäten überwacht werden, die für externe Agenten unsichtbar bleiben. Dies umfasst nicht nur das Hochladen von Dateien, sondern auch UI-basierte Aktionen.

Innerhalb von Edge für Business können Administratoren folgende Kontrollen erzwingen:

- Paste-Überwachung: Die Engine analysiert den Inhalt der Zwischenablage in Echtzeit. Wenn ein Benutzer versucht, sensible Informationen (z. B. Kreditkartennummern) in ein unautorisiertes Webformular oder ein KI-Prompt einzufügen, kann dies blockiert werden.

- Screen-Capture-Prävention: In der Vorschauversion ist Edge in der Lage, das Erstellen von Screenshots oder Videoaufzeichnungen zu verhindern, wenn geschützte Inhalte im Browserfenster angezeigt werden.

- Protected Clipboard: Diese Funktion stellt sicher, dass Daten aus verwalteten Anwendungen nicht in nicht verwaltete Anwendungen kopiert werden können, selbst wenn diese lokal auf dem Gerät installiert sind.

Fehlalarme vermeiden > Kontext entscheidend!

Der Schutz basiert auf granularen DLP-Richtlinien, die spezifisch auf Browser-Aktionen wie Datei-Uploads, Copy-Paste oder das Drucken von Webinhalten reagieren. Sobald ein Benutzer versucht, Informationen zu übertragen, die durch Sensitive Information Types (SITs) klassifiziert sind – etwa Kreditkartennummern oder interne Projekt-IDs –, greift die Richtlinie unmittelbar ein.

Ein kritischer Aspekt in der Administration des Jahres 2026 ist die Kontrolle von Schatten-KI. Purview ermöglicht es Dir, den Upload von Unternehmensdaten in nicht verwaltete KI-Anwendungen gezielt zu unterbinden. Hierbei wird nicht die gesamte Webseite gesperrt, sondern spezifisch der Datenfluss blockiert, wodurch die Mitarbeiter weiterhin produktiv mit LLMs (Large Language Models) experimentieren können, ohne das geistige Eigentum der Firma zu gefährden.

How-To: Konfiguration von Browser & Web-Schutz DLP

⚠️ Konflikt mit SSL-Inspection & Proxys | Nutzt Dein Unternehmen klassische Web-Gateways (z. B. Zscaler, Bluecoat, Forcepoint) mit aktiver SSL-Inspection? Da Purview den Traffic nativ im Browser prüft, bevor er verschlüsselt wird, ist das „Aufbrechen“ der Verbindung durch externe Proxys oft kontraproduktiv. Es kann zu Latenzen, Verbindungsabbrüchen der Telemetrie oder Fehlalarmen führen.

Best Practice: Schließe die Microsoft Purview- und Compliance-Endpunkte (z. B.

*.compliance.microsoft.com) zwingend von der SSL-Inspection Deiner Netzwerk-Proxys aus. Purview übernimmt den Schutz am Endpunkt – die doppelte Inspektion im Netzwerk ist hier meist unnötiger Ballast.

Schritt 1: Onboarding der Endpunkte

Die Wirksamkeit von Endpoint DLP steht und fällt mit der lückenlosen Erfassung der Endgeräte. Microsoft nutzt hierfür den SENSE-Sensor, der bereits als integraler Bestandteil von Microsoft Defender for Endpoint (MDE) in Windows 10 und 11 vorhanden ist.

Windows-Geräte: Deployment über Intune und GPO

Der empfohlene Weg für das Onboarding von Windows-Endgeräten ist Microsoft Intune. Über den EDR-Onboarding-Status im Defender-Portal kann ein vorkonfiguriertes Paket direkt an Intune übermittelt werden. Alternativ können lokale Skripte für Testumgebungen verwendet werden, wobei darauf zu achten ist, dass Onboarding- und Offboarding-Skripte niemals gleichzeitig auf einem Gerät ausgeführt werden sollten, um Kollisionen zu vermeiden.

Ein oft übersehenes Feature ist der „Standard Discovery Mode“. Onboardete Geräte können damit unmanaged Geräte im selben Netzwerksegment identifizieren. Dies liefert wertvolle Erkenntnisse über potenzielle Schatten-IT-Hardware, die Zugriff auf Unternehmensressourcen hat, ohne den DLP-Richtlinien zu unterliegen.

Die macOS-Herausforderung: Konfigurationstiefe statt Plug-and-Play

Im Gegensatz zu Windows erfordert macOS eine wesentlich detailliertere Konfiguration, um volle DLP-Transparenz zu erreichen. Es ist ein verbreiteter Irrtum, dass das bloße Erscheinen eines Macs als „Active“ im Purview-Portal bereits Sicherheit garantiert. Ohne spezifische Konfigurationsprofile bleibt Purview auf dem Mac „blind“ gegenüber Browser-Aktivitäten in Chrome oder Safari.

Administratoren müssen über Intune mehrere .mobileconfig-Dateien bereitstellen, um die notwendigen Berechtigungen zu erteilen:

- System Extensions: Freigabe der Team-Identifier für Microsoft-Komponenten (

UBF8T346G9). - Full Disk Access (FDA): Ohne diesen Zugriff kann der DLP-Daemon (

com.microsoft.dlp.daemon) keine Dateien auf dem lokalen Speicher scannen. - Accessibility Permissions: Erforderlich, um Interaktionen mit der Benutzeroberfläche zu überwachen.

macOS Profilname | Zweck | Risiko bei Fehlen |

Microsoft Purview System MobileConfig | Grundlegende Agent-Aktivierung | Keine Sensor-Daten im Portal |

Accessibility Permission | Überwachung von Drucken/USB | Umgehung über UI-Aktionen |

Full Disk Access (FDA) | Dateiscan für DLP | Keine Erkennung sensibler Inhalte |

Network Filter | Socket-Überwachung | Verlust der Browser-Exfiltrationskontrolle |

Troubleshooting: Gerät erscheint nicht | Skript ausgeführt, Gerät taucht nicht im Purview-Portal auf?

- Status prüfen: Öffne die CMD als Nutzer und gib

dsregcmd /statusein.

- AzureAdJoined muss auf YES stehen.

- DeviceID muss vorhanden sein.

- Sensor-Check: Prüfe im Task-Manager, ob der Prozess

SenseNDR.exe(für Windows) läuft. Dies ist der Microsoft Defender/Purview Sensor.- Latenz beachten: Es kann bis zu 60 Minuten dauern, bis ein frisch onboardetes Gerät im Compliance Center unter „Geräte“ gelistet wird. Geduld ist hier ein technisches Werkzeug!

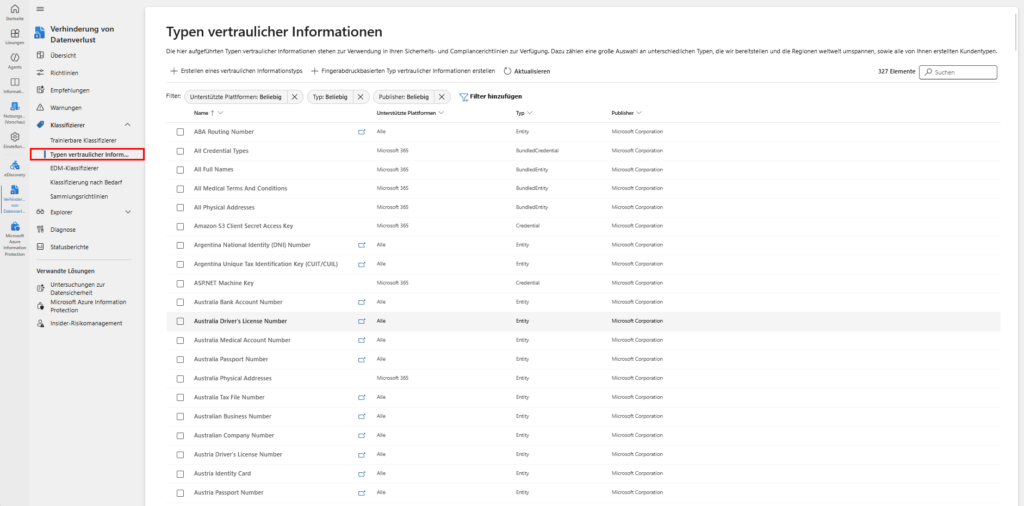

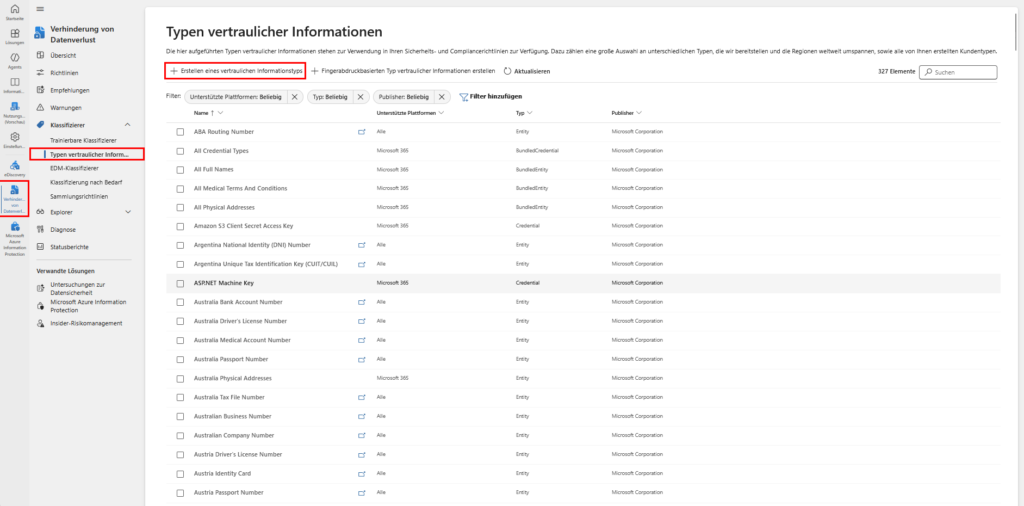

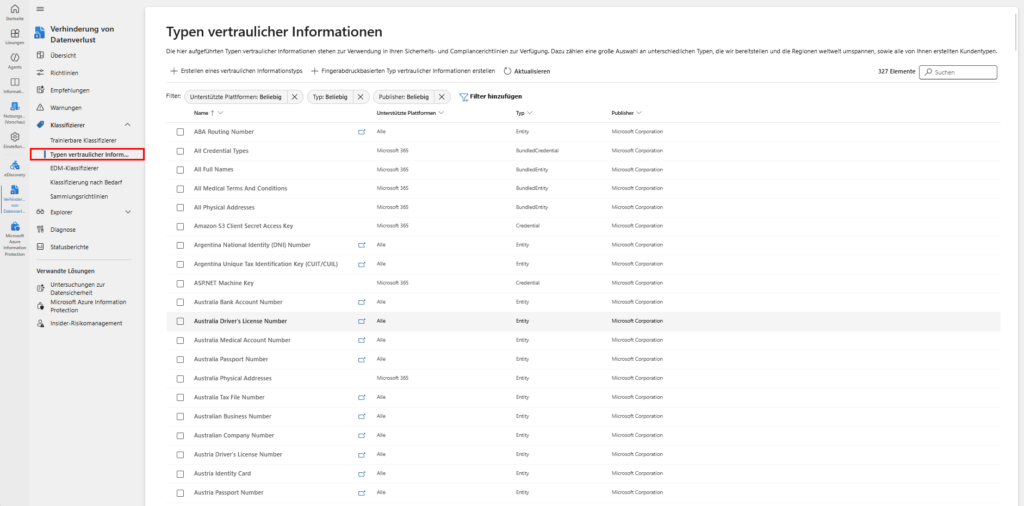

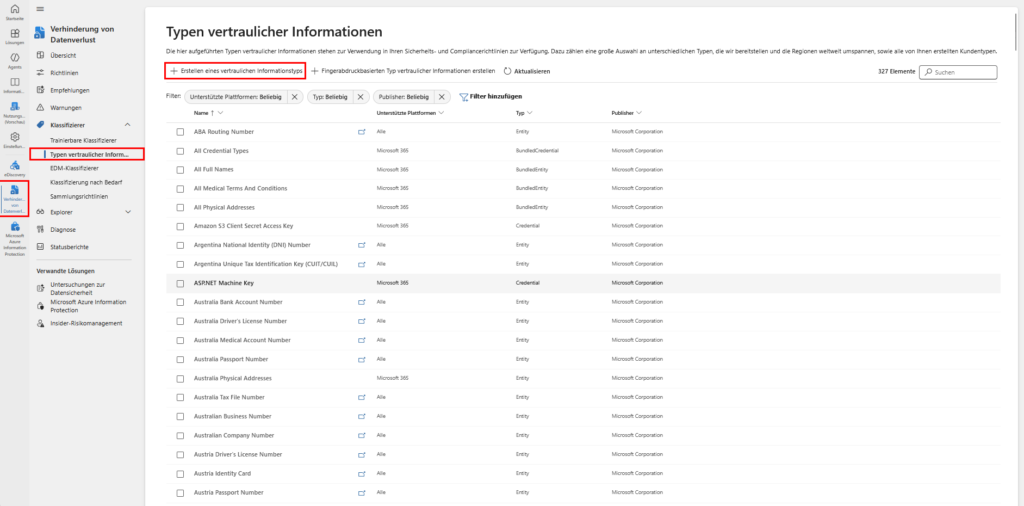

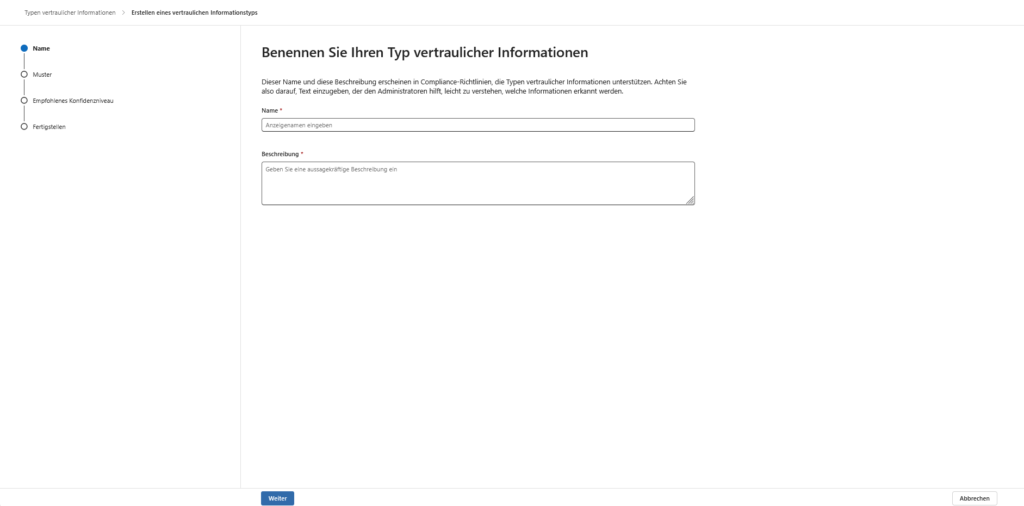

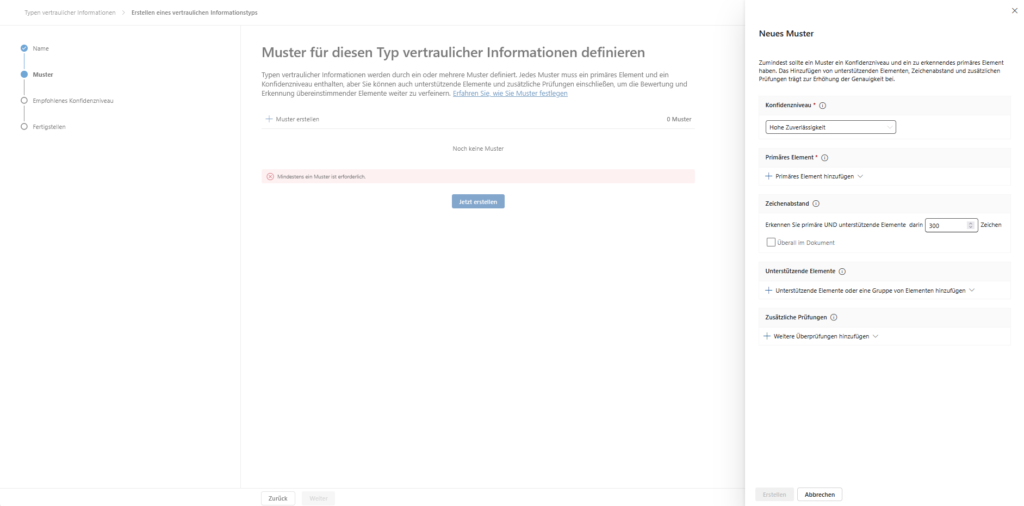

Schritt 2: Definition der sensitiven Informationstypen

Die Qualität der DLP-Erkennung wird durch die Präzision der Sensitive Information Types (SITs) bestimmt. Purview bietet über 400 integrierte SITs, ermöglicht aber auch die Erstellung hochgradig spezialisierter benutzerdefinierter Typen.

Regex-Logik und die Boost-Engine

Purview verwendet die Boost.RegEx Engine. Dies erfordert von Administratoren ein tiefes Verständnis der Regex-Syntax, da ineffiziente Ausdrücke die Systemperformance beeinträchtigen können. Ein kritischer Fehler ist die Verwendung von Positionsankern wie ^ (Beginn) oder $ (Ende). Da Purview Texte in Blöcken scannt, ist nicht garantiert, dass ein gescannter Abschnitt mit dem tatsächlichen Anfang oder Ende einer Datei übereinstimmt, was zu falsch-negativen Ergebnissen führt.

Ein weiteres technisches Detail betrifft Lookbehind-Assertionen. Diese müssen eine feste Länge haben. Ein Ausdruck wie (?<=^|\s|_) ist ungültig, da der Anker ^ die Länge Null hat, während Leerzeichen und Unterstriche die Länge Eins haben. Eine valide Alternative wäre (?:^|(?<=\s|_)), um die Validierungsprüfung der Purview-Konsole zu bestehen.

Konfidenzniveaus und unterstützende Elemente

Ein SIT besteht in der Regel aus einem Primärelement (z. B. eine 10-stellige ID) und unterstützenden Elementen (Keywords wie „Mitarbeiternummer“ oder „Personalabteilung“).

- Hohe Konfidenz (76-100): Erfordert den Treffer des Musters plus einen Checksum-Validierer oder sehr spezifische Keywords in unmittelbarer Nähe (Standard: 300 Zeichen).

- Mittlere Konfidenz (65-75): Wird oft verwendet, wenn das Muster erkannt wird, aber nur allgemeine Keywords vorhanden sind.

Für Organisationen, die in asiatischen Märkten tätig sind, ist die Unterstützung von Double-Byte Character Sets (DBCS) für Chinesisch, Japanisch und Koreanisch essenziell. Da diese Sprachen keine herkömmlichen Worttrenner verwenden, fügt die Purview-Engine beim Scannen automatisch Leerzeichen ein, um die Mustererkennung zu ermöglichen.

Nehmen wir an, Deine Projekt-IDs folgen diesem logischen Aufbau: Ein Kürzel für die Abteilung (z. B. PRJ, DEV, SEC), ein Bindestrich, das Jahr (vierstellig), ein weiterer Bindestrich und ein alphanumerischer Code (z. B. zwei Buchstaben und zwei bis vier Zahlen).

Der reguläre Ausdruck hierfür lautet: \b(PRJ|DEV|SEC)-\d{4}-[A-Z]{2}\d{2,4}\b. Die Nutzung von \b (Word Boundary) verhindert dabei, dass die ID fälschlicherweise innerhalb längerer Strings erkannt wird, während die Gruppe (PRJ|DEV|SEC) die Präfixe einschränkt, wodurch die Trefferquote massiv erhöht wird.

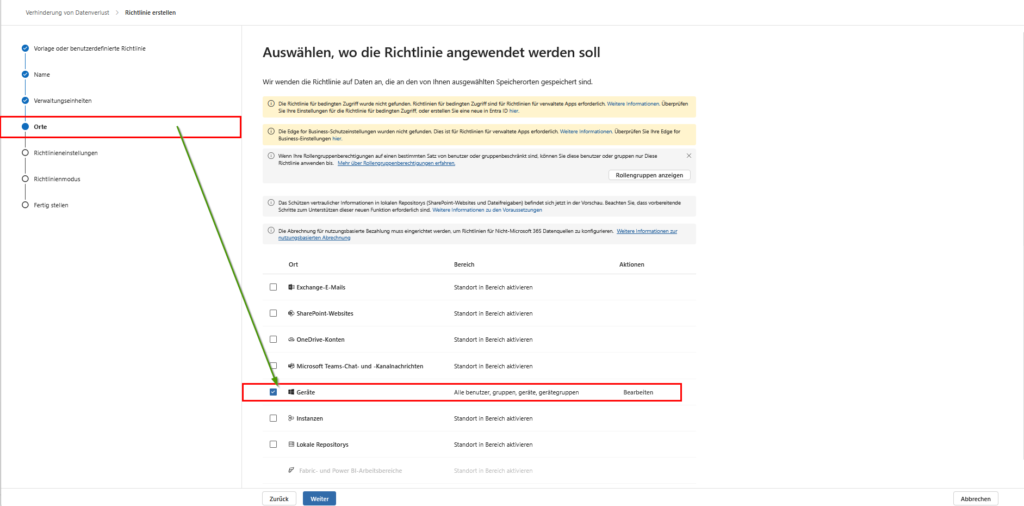

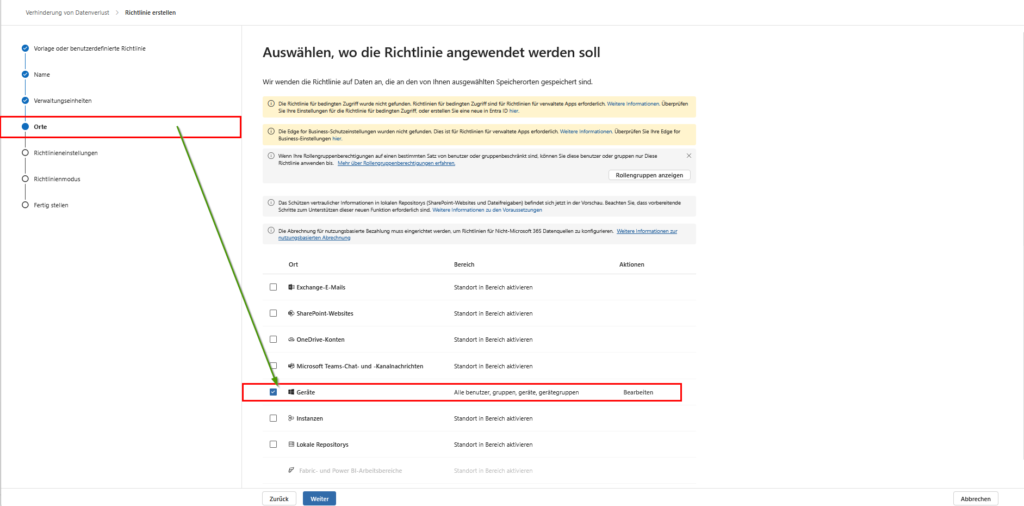

Schritt 3: Erstellung der DLP-Richtlinie für Browser

Nachdem die Identifikatoren (SITs) stehen, muss das Regelwerk definiert werden. Erstelle hierzu im Microsoft Purview Portal eine neue DLP-Richtlinie. Der entscheidende Punkt für den Web-Schutz ist die Auswahl der Speicherorte (Locations): Du musst zwingend den Schalter bei Geräte (Devices) auf „Ein“ setzen.

Dies ist die technische Grundvoraussetzung, um die DLP-Engine auf den Endpunkt und damit in den Browser zu bringen. Erst durch diese Zuweisung werden die Richtlinien an den Purview-Client auf den Windows- oder macOS-Geräten verteilt, wodurch die Überwachung von Datei-Uploads, Copy-Paste-Aktionen und Cloud-Freigaben innerhalb von Edge und Chrome überhaupt erst ermöglicht wird. Ohne die Aktivierung dieses Standorts bleiben alle Browser-Aktivitäten für Purview unsichtbar, selbst wenn das Onboarding der Hardware erfolgreich war.

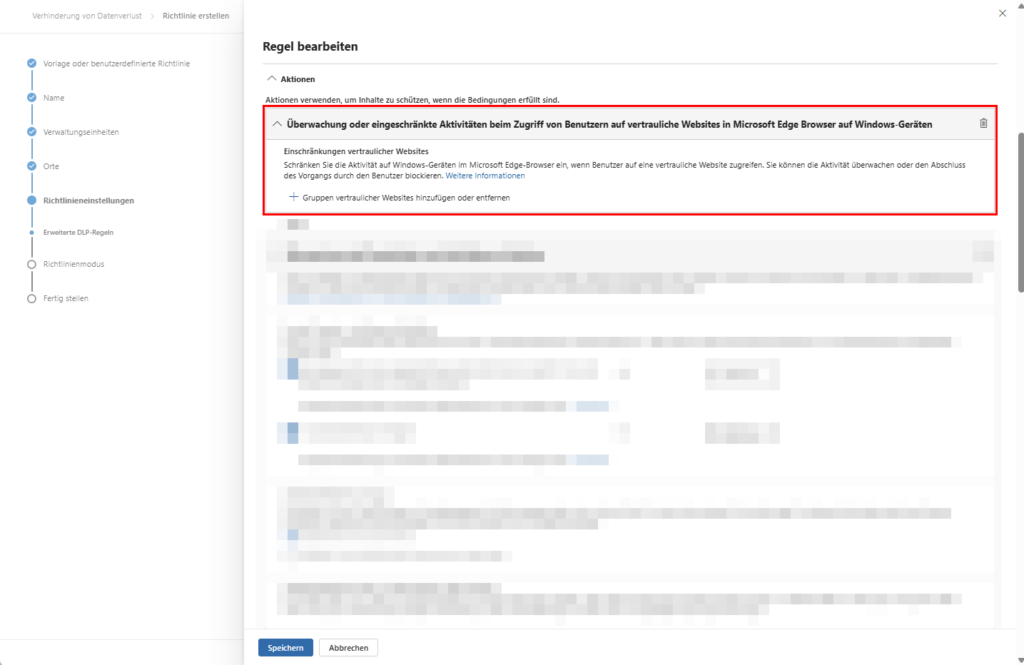

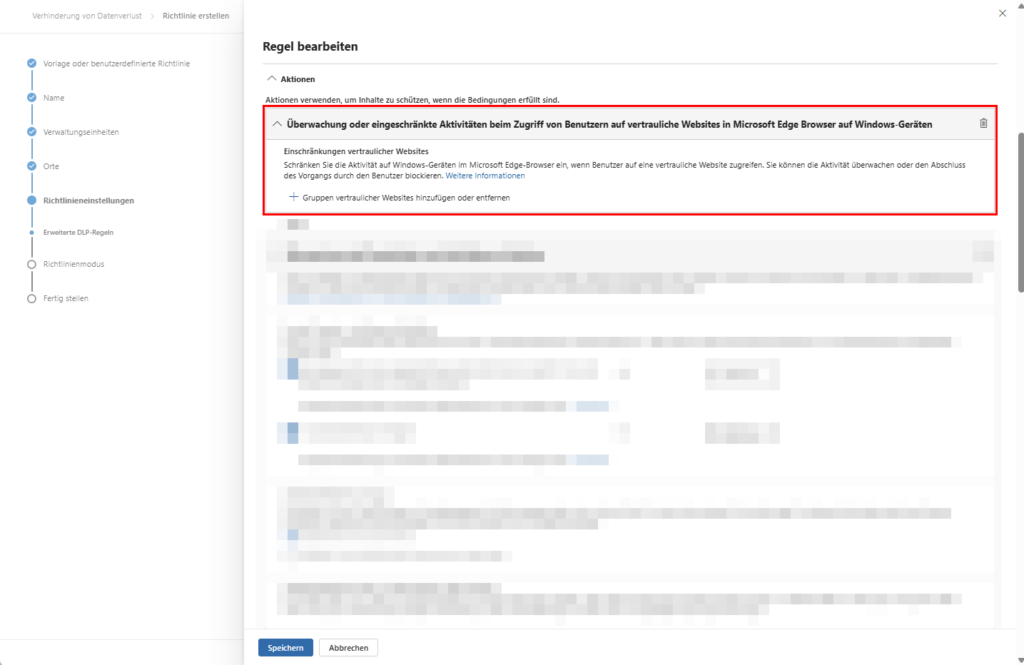

Schritt 4: Konfiguration der Web-Einschränkungen

In diesem Schritt definierst Du innerhalb der DLP-Regel unter Aktionen, wie das System bei einem Treffer operativ reagieren soll. Dies ist das Herzstück Deiner Web-Governance. Hier verknüpfst Du die in Schritt 2 definierten sensitiven Daten mit harten Zugriffskontrollen für den Browser.

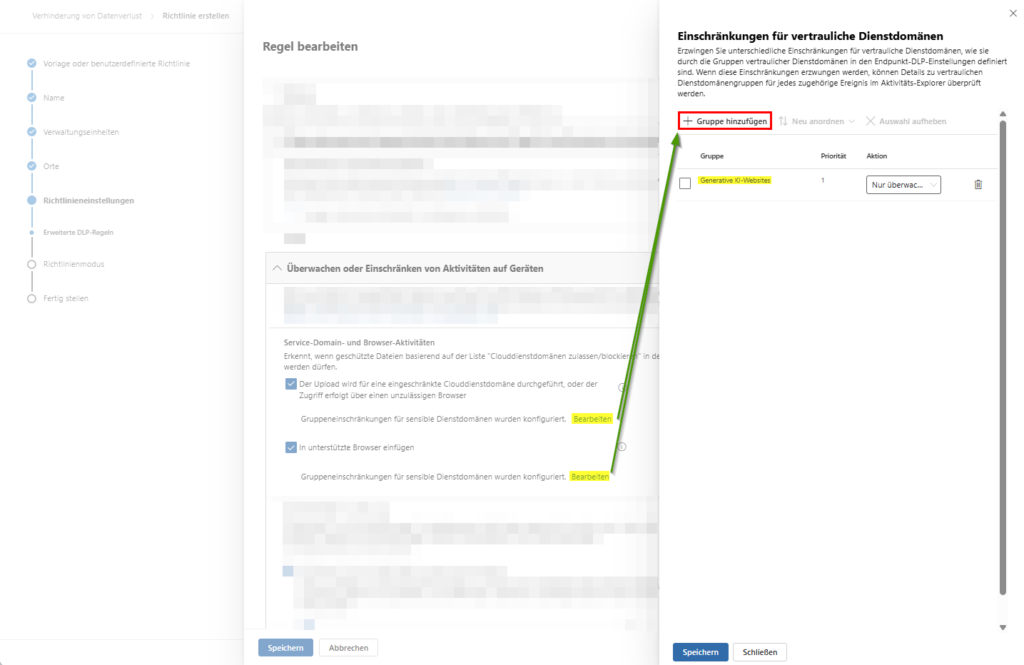

A. Schutz vertraulicher Websites (Proaktive Kontrolle)

Dies ist ein spezifisches Feature für Microsoft Edge auf Windows-Geräten. Es ermöglicht Dir, den Schutz direkt an der Quelle anzusetzen. Sobald ein Benutzer eine als „vertraulich“ klassifizierte URL aufruft, kannst Du folgende Aktivitäten einschränken:

- Kopieren von Inhalten: Verhindert das Extrahieren von Daten in die Zwischenablage.

- Einfügen (Paste): Blockiert den Zufluss sensibler Informationen in Webformulare.

- Drucken & Speichern: Unterbindet, dass Webinhalte physisch gedruckt oder als lokale Datei („Speichern unter“) das System verlassen.

B. Service-Domain- und Browser-Aktivitäten

Diese Funktion nutzt die globale Liste Deiner „Zugelassenen/Blockierten Clouddienstdomänen“. Wenn ein Nutzer versucht, Dateien mit sensitiven Inhalten in nicht vertrauenswürdige Ziele (z. B. privater Web-Storage oder nicht verwaltete KI-Tools) hochzuladen, greift eine der folgenden Eskalationsstufen:

- Audit: Der Vorgang wird lediglich für Compliance-Zwecke protokolliert.

- Warnen: Der Nutzer erhält einen Hinweis, kann den Vorgang aber fortsetzen.

- Blockieren: Der Datentransfer wird strikt unterbunden.

- Blockieren mit Außerkraftsetzung: Der Nutzer kann die Blockade nach Eingabe einer geschäftlichen Begründung umgehen. Dies wahrt die Flexibilität im Arbeitsalltag und bleibt dennoch revisionssicher.

Übersicht: Schatten-KI-Dienste für die DLP-Steuerung

Kategorie | URLs / Dienste | Fokus für die Überwachung |

Populäre LLMs & Chatbots | chatgpt.com, openai.com, claude.ai, gemini.google.com, perplexity.ai, mistral.ai | Schutz vor unbefugtem Einfügen (Paste) von Firmendaten in allgemeine KI-Prompts. |

KI-Entwickler-Tools (Code-Exfiltration) | v0.dev, replit.com, cursor.com, windsurf.com, … | Verhindern von Code-Uploads oder dem Review von proprietären Algorithmen durch externe KI-Engines. |

KI-Content-Generatoren (Marketing/Design) | canva.com (Magic Studio), midjourney.com, runwayml.com, pika.art | Schutz von internem Bildmaterial, Brand-Assets oder unveröffentlichten Marketing-Strategien. |

KI-Produktivität & Analyse | otter.ai, fireflies.ai, deepl.com (KI-Übersetzung) | Schutz von Meeting-Transkripten oder vertraulichen Dokumenten, die zur Analyse hochgeladen werden. |

Wenn Du diese URLs in das Microsoft Purview Portal einträgst, kannst Du sie als „Nicht zugelassene Clouddienst-Domänen“ definieren.

- Einstellung: Settings > Device Management > Browser and domain restrictions to sensitive data.

- Aktion in der Richtlinie: Wähle in Deiner DLP-Regel unter „Einschränkungen für Browser- und Domänenaktivitäten“ die Option „Hochladen in einen nicht zugelassenen Clouddienst-Domänennamen blockieren“.

So stellst Du sicher, dass der Webbrowser (Edge nativ oder Chrome mit Extension) den Datenfluss stoppt, sobald eine dieser URLs das Ziel ist.

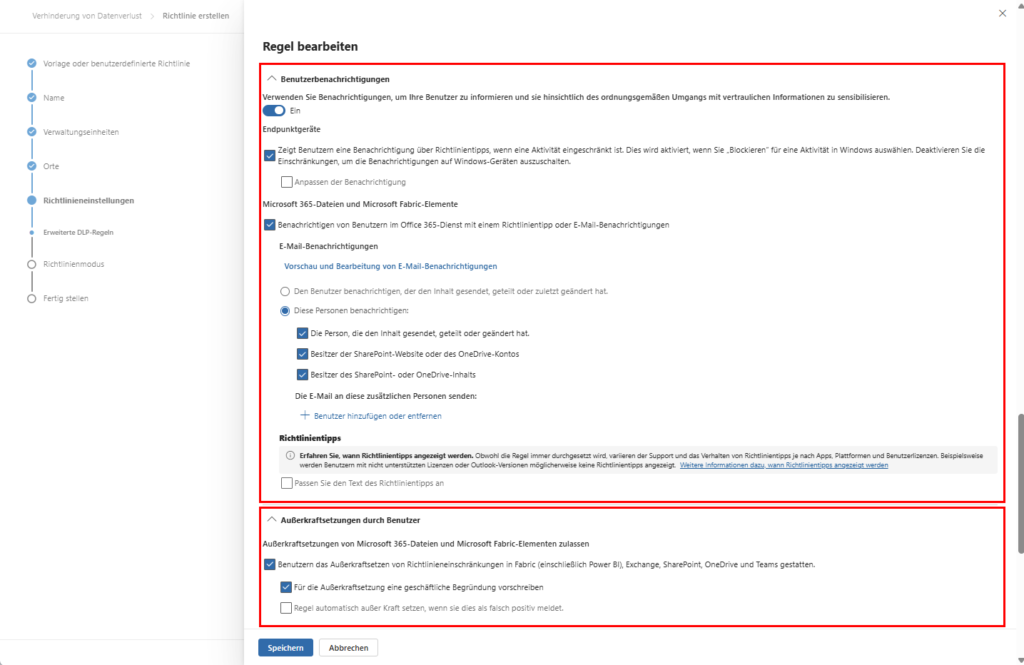

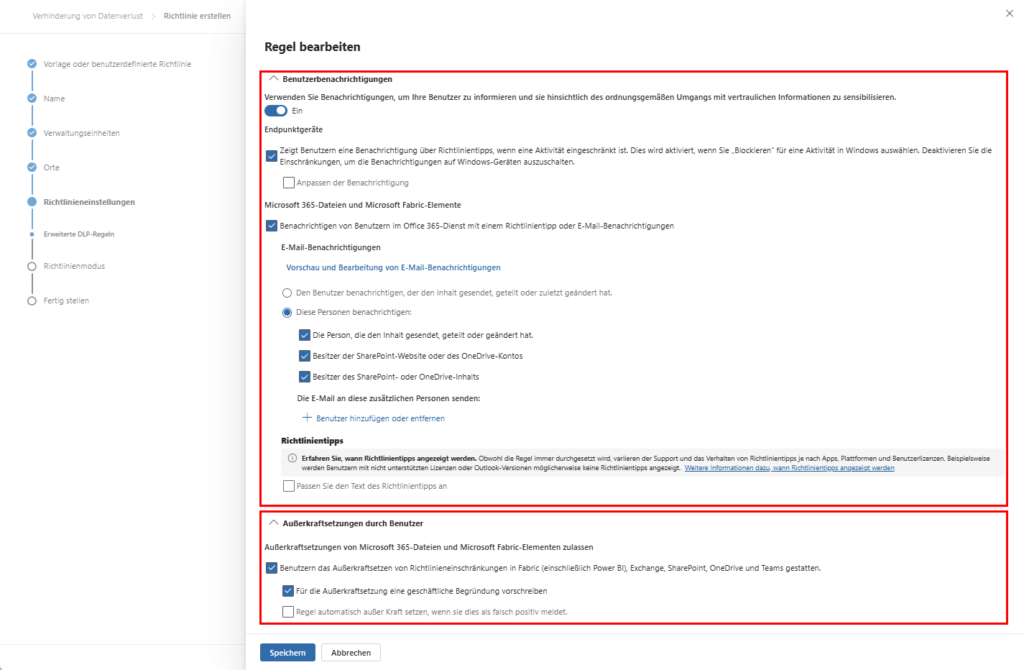

C. Nutzerinteraktion & Incident-Reporting

Um die Akzeptanz der Sicherheitsmaßnahmen zu erhöhen und den Schulungsaufwand zu minimieren, solltest Du die Kommunikation automatisieren:

- Richtlinientipps (Policy Tips): Aktiviere kontextsensitive Banner direkt im Edge-Browser. Der Nutzer erfährt sofort in Echtzeit, warum eine Aktion eingeschränkt wurde.

- Admin-Warnungen: Lege den Schweregrad (Severity) fest. Bei kritischen Vorfällen – wie massenhaftem Datenabfluss – wird Dein SOC-Team sofort alarmiert, um die Reaktionszeit (MTTR) zu minimieren.

Tipp: Nutze „Blockieren mit Außerkraftsetzung“ für unkritische Abteilungen, um produktive Workflows nicht zu stoppen, während Du gleichzeitig wertvolle Daten über Ausnahmefälle sammelst.

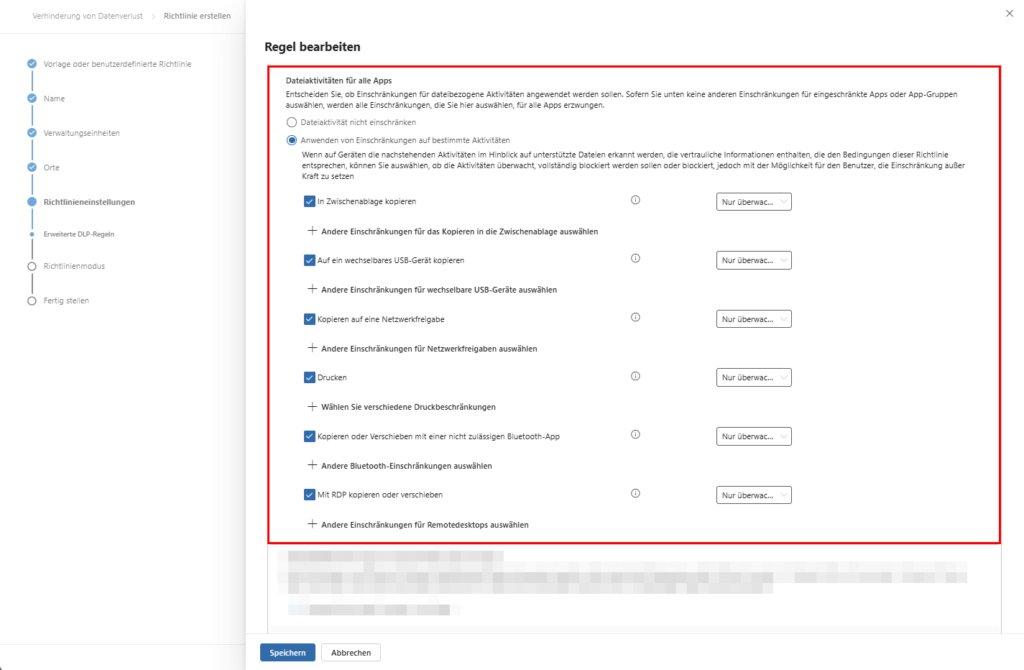

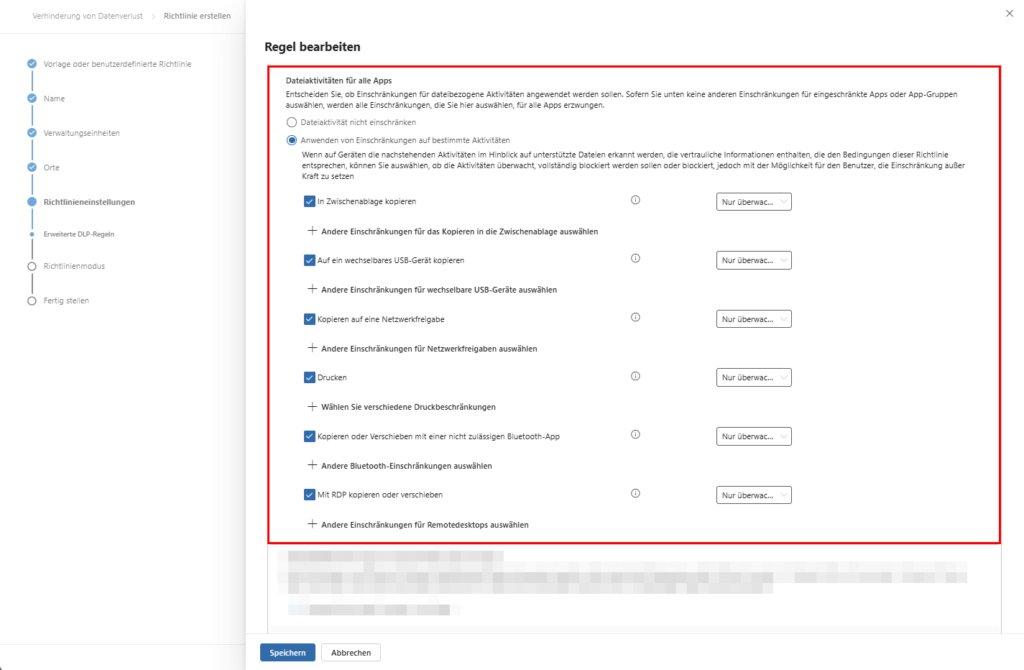

Schritt 5: App-Kontrolle und standortspezifischer Schutz

Nach der Browser-Absicherung folgt die Konfiguration für das Betriebssystem und die Microsoft 365-Dienste. Hier legst Du fest, wie tief die DLP-Engine in lokale Workflows eingreift.

A. Dateiaktivitäten & App-Governance

- Sicherheits-Baseline: Unter Dateiaktivitäten für alle Apps definierst Du das Standardverhalten für alle Anwendungen, die nicht explizit gruppiert sind.

- Eingeschränkte App-Gruppen: Hier kannst Du Ausnahmen definieren. Beispielsweise darf eine „Entwickler-Gruppe“ Daten in spezifische Test-Tools exportieren, während dies für Standard-Apps (wie private Messenger) blockiert bleibt. Diese granularen Regeln setzen die globale Baseline außer Kraft.

B. Schutz gegen Ransomware & Schatten-IT

Ein mächtiges Werkzeug ist die Zugriffseinschränkung für Apps. Du kannst verhindern, dass nicht autorisierte oder unbekannte Anwendungen (die nicht auf Deiner Whitelist stehen) sensible Dateien überhaupt lesend öffnen. Dies ist ein effektiver Riegel gegen Ransomware, die versucht, Daten zu verschlüsseln oder zu exfiltrieren.

C. Umgang mit proprietären Formaten

Für Dateien, die Purview nicht nativ indizieren kann (z. B. CAD-Zeichnungen oder spezielle Container), nutzt Du die Option: „Einschränkungen nur auf nicht unterstützte Dateierweiterungen anwenden“.

- Vorteil: Der Schutz basiert hier auf dem Dateityp statt auf einer Inhaltsanalyse. So stellst Du sicher, dass auch „blinde Flecken“ der Engine kontrolliert werden.

D. Microsoft 365 Speicherorte (Teams & SharePoint)

Parallel steuerst Du den Datenfluss innerhalb der Cloud-Workloads:

- Teams-Chat: Unterbinde den Versand sensibler Infos in Echtzeit.

- Verschlüsselung: Mit der Aktion „Zugriff einschränken oder Inhalt verschlüsseln“ sicherst Du die Daten so ab, dass sie selbst nach einem Download (Data-at-Rest) nur von autorisierten Personen geöffnet werden können.

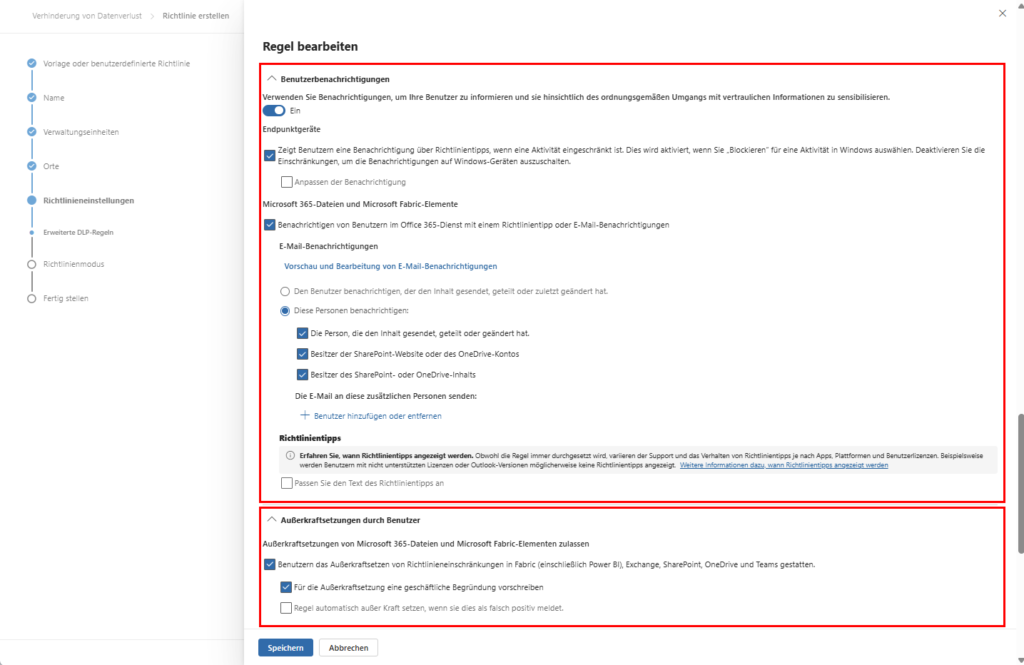

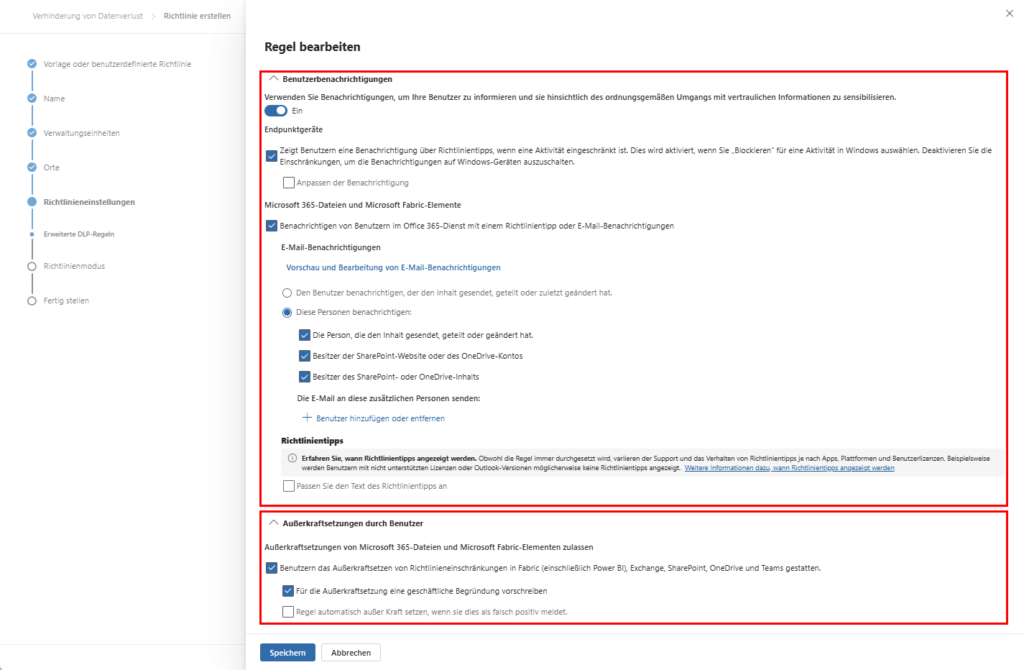

Schritt 6: Nutzerinteraktion, Overrides und Incident-Management

Eine DLP-Strategie ist nur so gut wie ihre Akzeptanz. Transparenz ist hier der Schlüssel zur Vermeidung von Frustration beim Endanwender.

A. Akzeptanz durch Richtlinientipps (Policy Tips)

Aktiviere zwingend die Benutzerbenachrichtigungen. Richtlinientipps zeigen dem Nutzer in Echtzeit, warum eine Aktion blockiert wurde. Dies wirkt wie ein „Just-in-Time“-Training und reduziert die Last auf Deinem IT-Support massiv.

B. Der „Safety Valve“: Overrides

Erlaube in unkritischen Bereichen Außerkraftsetzungen durch Benutzer (Overrides).

- Kausalität: Der Nutzer muss eine geschäftliche Begründung eingeben.

- Compliance: Diese Begründung wird direkt in den Audit-Logs gespeichert. So bleibt der Mitarbeiter in dringenden Fällen arbeitsfähig, während Du eine lückenlose Dokumentation für Audits behältst.

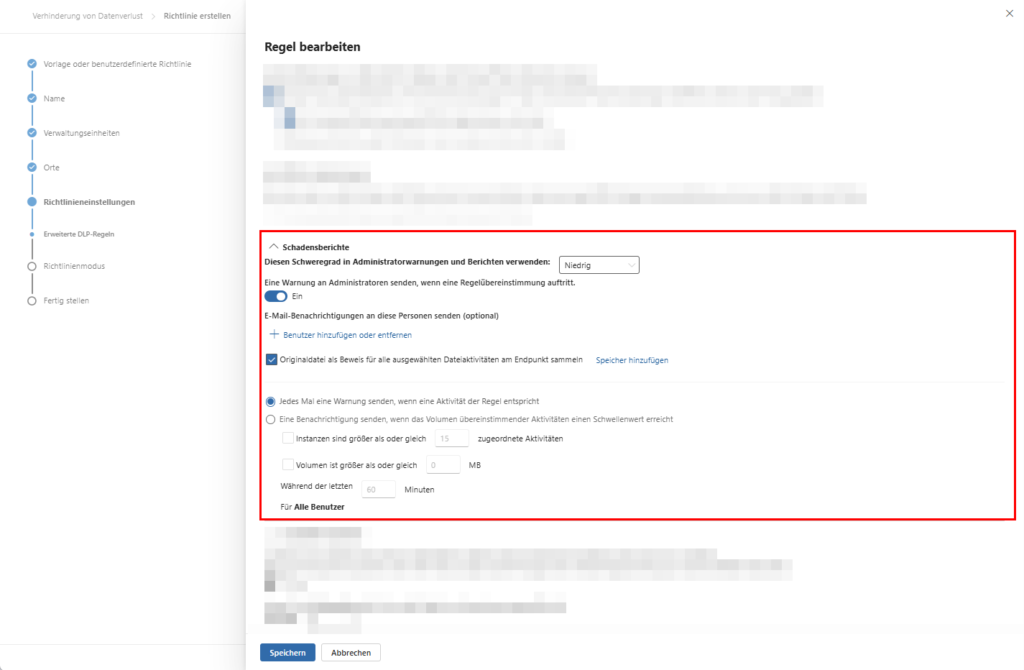

C. Incident-Reporting & Priorisierung

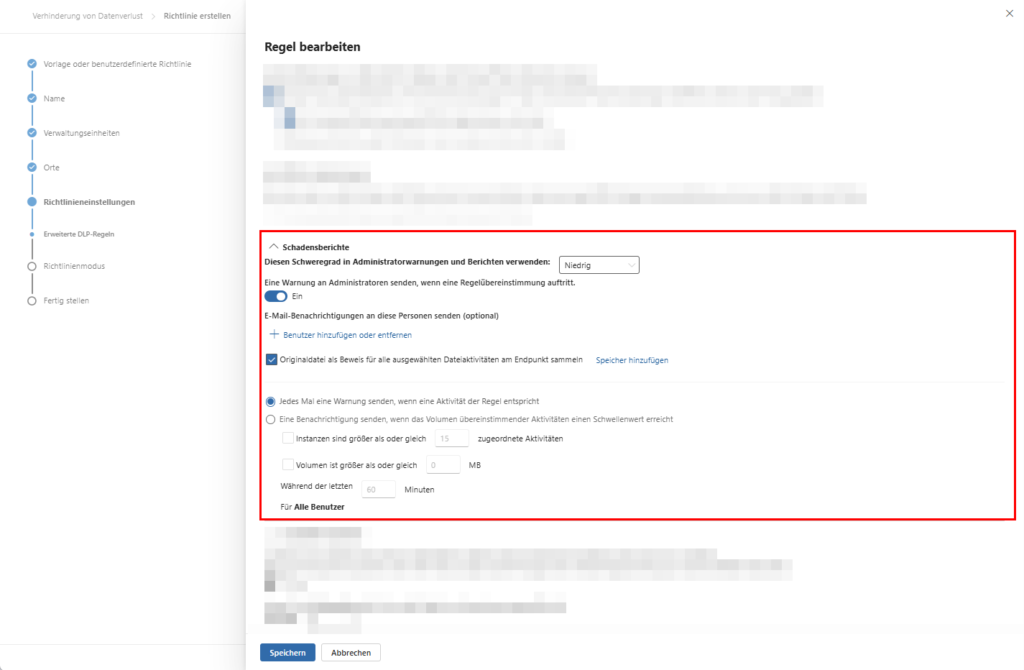

Unter Schadensberichte definierst Du die Alarmierungskette:

- Schweregrad (Severity): Ordne Vorfällen (z. B. Export von >100 Kreditkartennummern) eine hohe Priorität zu.

- Admin-Warnungen: Bei hochkritischen Treffern erhält das SOC-Team sofort eine E-Mail. Dies senkt die mittlere Reaktionszeit (MTTR) bei Datenpannen entscheidend.

- Regel-Priorität: Stelle sicher, dass bei mehreren zutreffenden Regeln immer das restriktivste Regelwerk zuerst ausgewertet wird.

Empfehlung: Simulation-Rollout

Ein DLP-Projekt scheitert oft nicht an der Technik, sondern an mangelnder Akzeptanz der Anwender durch zu restriktive Richtlinien. Ein strukturierter Rollout ist daher unumgänglich.

Experten empfehlen einen dreistufigen Ansatz:

- Simulationsmodus (Audit Only): Richtlinien werden aktiviert, generieren aber keine Blockaden oder Warnungen für den Nutzer. Der Activity Explorer dient hierbei zur Analyse der Trefferquote und zur Identifikation von „Noisy Rules“, die zu viele Fehlalarme (False Positives) produzieren würden.

- Benachrichtigungsmodus (Block with Override): Der Nutzer erhält bei einem Richtlinienverstoß einen „Toast“-Hinweis. Er kann die Aktion jedoch fortsetzen, wenn er eine geschäftliche Begründung angibt. Diese Begründungen sind wertvolles Feedback für die IT-Abteilung, um legitime Geschäftsprozesse zu identifizieren, die bisher nicht berücksichtigt wurden.

- Erzwingungsmodus (Block): In dieser Phase werden hochkritische Aktivitäten ohne Ausnahme blockiert. Dies sollte auf Szenarien beschränkt bleiben, bei denen das Risiko eines Datenabflusses den produktiven Nutzen bei weitem übersteigt.

Analyse und Tuning im Activity Explorer

Der Activity Explorer ist das zentrale Instrument für das Monitoring. Er speichert Ereignisse aus Audit-Logs, Label-Änderungen und DLP-Treffer für 30 Tage. Administratoren sollten regelmäßig Berichte über „Label Downgrades“ (Herabstufung der Vertraulichkeit) exportieren, um riskantes Nutzerverhalten frühzeitig zu erkennen.

Zur Reduktion von Fehlalarmen bietet Purview die Möglichkeit, Dateipfadausschlüsse zu konfigurieren. Dies ist besonders für Windows-Geräte relevant, um zu verhindern, dass temporäre Dateien in Verzeichnissen wie %SystemDrive%\Users\*\AppData\Local\Temp unnötige Scans auslösen, die die Systemleistung beeinträchtigen könnten.

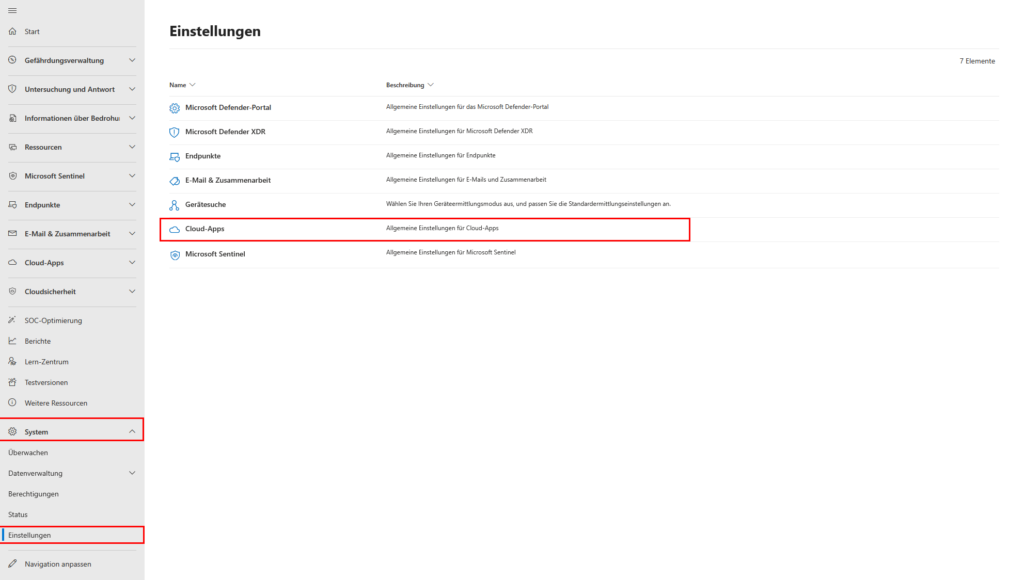

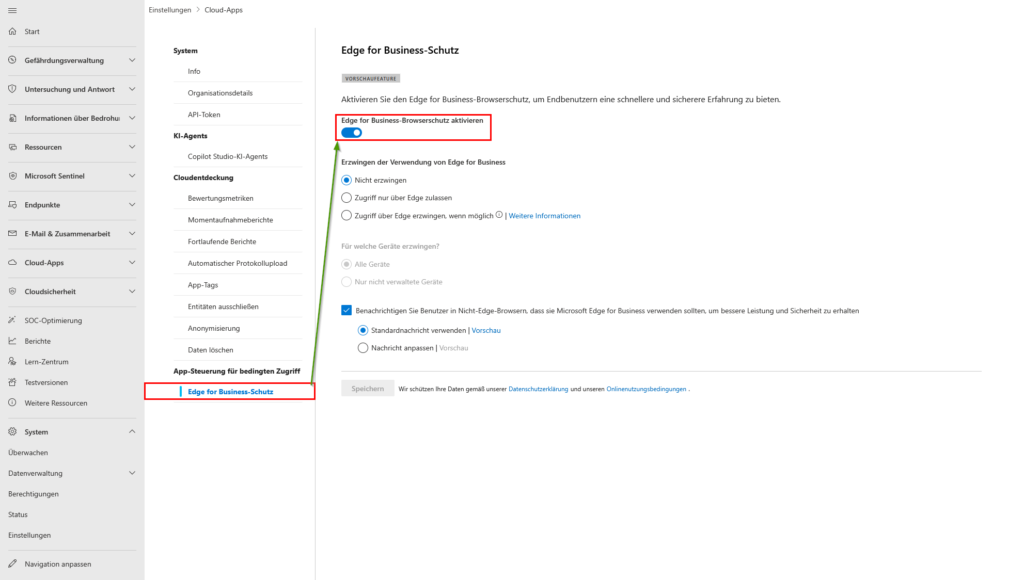

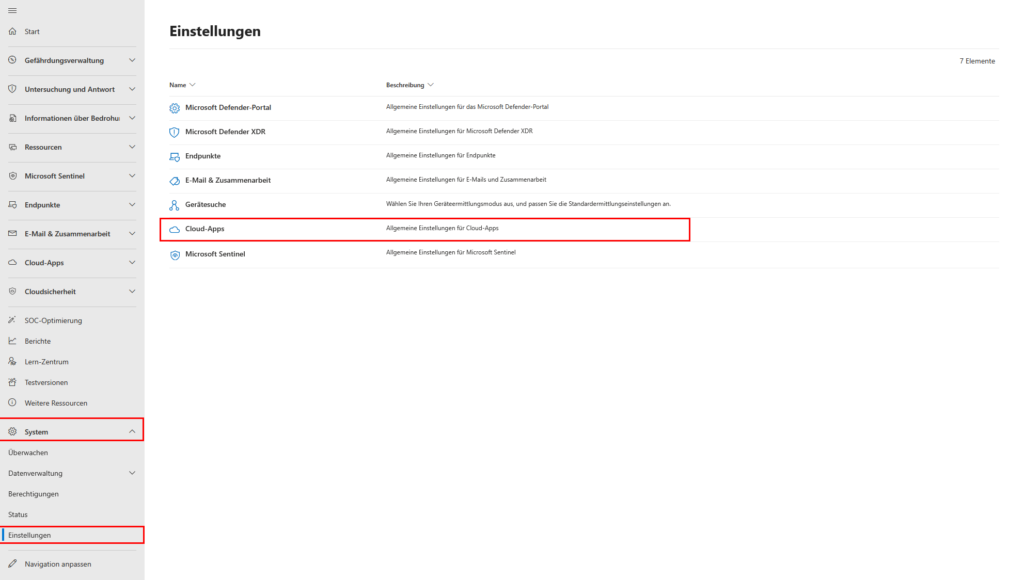

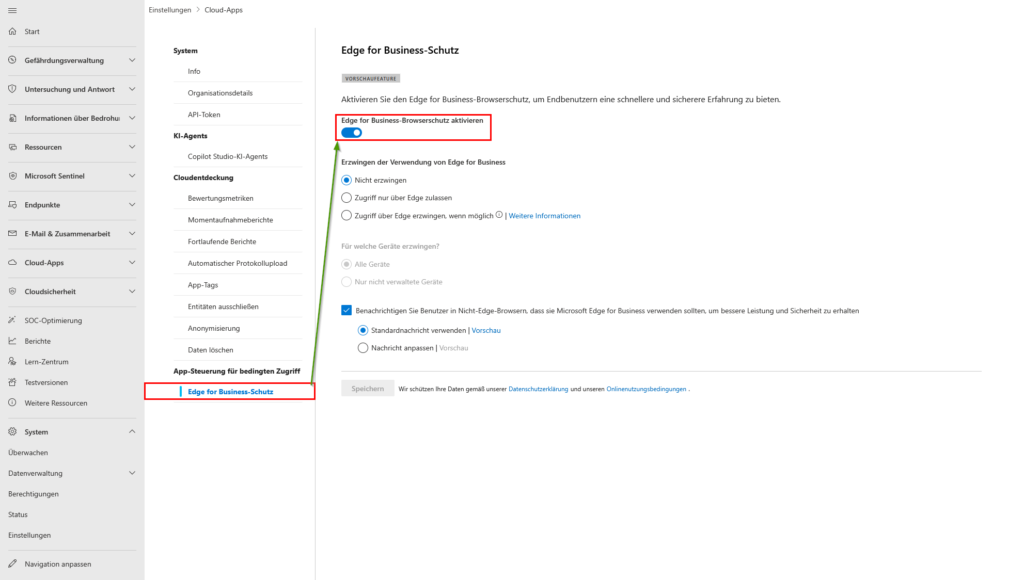

Browser Protection & Defender for Cloud Apps Integration

Der ‚Gamechanger‘ für 2026: Die Verschmelzung von Endpoint DLP und Cloud-App-Sicherheit (MDA) direkt im Browser-Prozess. Die sogenannte In-Browser Protection nutzt Microsoft Edge for Business als nativen Sicherheitsagenten, wodurch die Notwendigkeit für klassische Reverse-Proxy-Architekturen entfällt. Diese tiefe Integration bietet eine höhere Kompatibilität und geringere Latenzen, da die Durchsetzung der Richtlinien direkt im lokalen Browser-Prozess erfolgt.

Damit die In-Browser Protection greift, muss der Benutzer zwingend in seinem Microsoft Edge Work Profile angemeldet sein. Dies stellt die Trennung von privaten und geschäftlichen Daten sicher. In den Einstellungen kannst Du die Erzwingung der Verwendung von Edge for Business steuern. Du hast die Wahl, den Zugriff auf geschäftliche Apps in anderen Browsern komplett zu blockieren, wodurch Du die Angriffsfläche massiv reduzierst. Zudem deaktiviert Microsoft bei aktiver In-Browser Protection die Entwicklertools im Browser, um Manipulationen durch versierte Nutzer zu verhindern.

Vergleich: Native Edge Integration vs. Chrome Extension

Feature | Microsoft Edge (Native) | Google Chrome (mit Extension) |

Installation | Keine (nativ im Browser-Kern) | Erforderlich (Purview Extension) |

Agent / Footprint | Minimal (kein extra Prozess) | Zusätzlicher Prozess für Extension |

Bereitstellung | Automatisch via OS-Onboarding | Forced-Install via GPO/Intune nötig |

In-Browser Protection | Vollständig unterstützt (DLP + MDA) | Eingeschränkt (primär Datei-Uploads) |

Manipulationsschutz | Sehr hoch (System-Level) | Hoch (wenn Extension gesperrt ist) |

Performance | Echtzeit ohne spürbare Latenz | Geringe Latenz durch API-Aufrufe |

Wartung | Automatisch via Browser-Updates | Überwachung der Extension-Version nötig |

Kritische Würdigung & Fazit

Der Browser-Schutz via Purview markiert den Abschied von stumpfen Inhaltsfiltern hin zu einer kontextsensitiven Sicherheitsinstanz. Ein entscheidender Vorteil gegenüber klassischen Web-Proxys ist die Fähigkeit, verschlüsselten HTTPS-Traffic direkt am Endpunkt zu inspizieren, ohne mühsame SSL-Inspection-Ketten aufbrechen zu müssen. Dies schont Ressourcen und wahrt die Privatsphäre bei privater Nutzung.

Aus Sicherheitsperspektive ist die native Integration in Edge for Business der Goldstandard, da sie Manipulationen durch den Benutzer systemseitig unterbindet. In Umgebungen, in denen Chrome unverzichtbar ist, muss die Extension zwingend via Group Policy oder Intune als „forced-install“ konfiguriert werden, um die Schutzwirkung nicht zu verlieren. Die Echtzeit-Prüfung erfolgt lokal auf dem Gerät; bei extrem komplexen Richtlinien mit hunderten SITs kann dies zu minimalen Latenzen führen. Daher gilt das administrative Prinzip: So spezifisch wie möglich, so breit wie nötig konfigurieren.

Langfristig bietet die Kombination aus Browser-DLP und dem Semantic Index eine mächtige Synergie. Purview versteht zunehmend nicht nur Muster, sondern den Kontext von Daten, wodurch Fehlalarme drastisch reduziert werden. Für Dich als Administrator bedeutet dies weniger „Noise“ in den Alerts und eine höhere Akzeptanz der Sicherheitsmaßnahmen im gesamten Unternehmen.

In der gegenwärtigen IT-Sicherheitslandschaft hat eine fundamentale Erosion des klassischen Netzwerkperimeters stattgefunden. Der Webbrowser ist nicht länger nur ein Werkzeug zum Abruf von Informationen, sondern hat sich zum primären Betriebssystem für Unternehmensanwendungen und somit zum kritischsten Point of Egress für sensible Daten entwickelt.

Während herkömmliche Endpoint-DLP-Lösungen (Data Loss Prevention) oft an den technischen Hürden verschlüsselter Verbindungen oder den Leistungseinbußen veralteter Proxy-Technologien scheitern, bietet Microsoft Purview eine Architektur, die Sicherheitsrichtlinien nativ in den Datenfluss integriert.

Für Administratoren ergibt sich daraus ein neues Zielbild: Eine lückenlose Kontrolle über sensible Datenströme direkt am Entstehungspunkt, ohne die Produktivität der Anwender durch infrastrukturelle Flaschenhalse zu beeinträchtigen.

⚡Voraussetzungen & Lizenzen | Zum 1. Oktober 2025 hat Microsoft die Lizenzierung grundlegend umstrukturiert. Die bisher bekannte „Microsoft 365 E5 Compliance“-Lizenz wurde in die „Microsoft Purview Suite“ umbenannt. Diese Rebranding-Maßnahme spiegelt den Übergang von einer rein reaktiven Compliance-Sichtweise zu einer proaktiven Datensicherheitssuite wider. Bestandskunden, die bereits über E5-Compliance-Lizenzen verfügen, genießen einen Bestandsschutz und behalten vollen Zugriff auf alle Funktionen der neuen Purview Suite.

Für Organisationen, die auf Microsoft 365 E3 basieren, bietet Microsoft modularisierte Add-ons an. Dies ermöglicht es Unternehmen, gezielt in Sicherheitsfunktionen zu investieren, ohne die Kosten für eine vollständige E5-Lizenz tragen zu müssen. Hierbei ist jedoch eine genaue Differenzierung der Leistungsumfänge erforderlich, da nicht jedes Add-on alle DLP-relevanten Komponenten enthält.

Architektur der nativen Browser-Sicherheit

Der entscheidende Vorteil von Microsoft Purview gegenüber klassischen Proxy-basierten DLP-Systemen liegt in der nativen Integration in den Browser-Stack. Dies eliminiert die Notwendigkeit für das Aufbrechen von SSL-Verbindungen am Netzwerk-Gateway, was häufig zu Performance-Problemen und Kompatibilitätsschwierigkeiten mit modernen Web-Apps führt.

Native Integration in Microsoft Edge für Business

Microsoft Edge für Business fungiert als nativer Endpunkt der Purview-Architektur. Da die DLP-Engine direkt in den Browser integriert ist, können Aktivitäten überwacht werden, die für externe Agenten unsichtbar bleiben. Dies umfasst nicht nur das Hochladen von Dateien, sondern auch UI-basierte Aktionen.

Innerhalb von Edge für Business können Administratoren folgende Kontrollen erzwingen:

- Paste-Überwachung: Die Engine analysiert den Inhalt der Zwischenablage in Echtzeit. Wenn ein Benutzer versucht, sensible Informationen (z. B. Kreditkartennummern) in ein unautorisiertes Webformular oder ein KI-Prompt einzufügen, kann dies blockiert werden.

- Screen-Capture-Prävention: In der Vorschauversion ist Edge in der Lage, das Erstellen von Screenshots oder Videoaufzeichnungen zu verhindern, wenn geschützte Inhalte im Browserfenster angezeigt werden.

- Protected Clipboard: Diese Funktion stellt sicher, dass Daten aus verwalteten Anwendungen nicht in nicht verwaltete Anwendungen kopiert werden können, selbst wenn diese lokal auf dem Gerät installiert sind.

Fehlalarme vermeiden > Kontext entscheidend!

Der Schutz basiert auf granularen DLP-Richtlinien, die spezifisch auf Browser-Aktionen wie Datei-Uploads, Copy-Paste oder das Drucken von Webinhalten reagieren. Sobald ein Benutzer versucht, Informationen zu übertragen, die durch Sensitive Information Types (SITs) klassifiziert sind – etwa Kreditkartennummern oder interne Projekt-IDs –, greift die Richtlinie unmittelbar ein.

Ein kritischer Aspekt in der Administration des Jahres 2026 ist die Kontrolle von Schatten-KI. Purview ermöglicht es Dir, den Upload von Unternehmensdaten in nicht verwaltete KI-Anwendungen gezielt zu unterbinden. Hierbei wird nicht die gesamte Webseite gesperrt, sondern spezifisch der Datenfluss blockiert, wodurch die Mitarbeiter weiterhin produktiv mit LLMs (Large Language Models) experimentieren können, ohne das geistige Eigentum der Firma zu gefährden.

How-To: Konfiguration von Browser & Web-Schutz DLP

⚠️ Konflikt mit SSL-Inspection & Proxys | Nutzt Dein Unternehmen klassische Web-Gateways (z. B. Zscaler, Bluecoat, Forcepoint) mit aktiver SSL-Inspection? Da Purview den Traffic nativ im Browser prüft, bevor er verschlüsselt wird, ist das „Aufbrechen“ der Verbindung durch externe Proxys oft kontraproduktiv. Es kann zu Latenzen, Verbindungsabbrüchen der Telemetrie oder Fehlalarmen führen.

Best Practice: Schließe die Microsoft Purview- und Compliance-Endpunkte (z. B.

*.compliance.microsoft.com) zwingend von der SSL-Inspection Deiner Netzwerk-Proxys aus. Purview übernimmt den Schutz am Endpunkt – die doppelte Inspektion im Netzwerk ist hier meist unnötiger Ballast.

Schritt 1: Onboarding der Endpunkte

Die Wirksamkeit von Endpoint DLP steht und fällt mit der lückenlosen Erfassung der Endgeräte. Microsoft nutzt hierfür den SENSE-Sensor, der bereits als integraler Bestandteil von Microsoft Defender for Endpoint (MDE) in Windows 10 und 11 vorhanden ist.

Windows-Geräte: Deployment über Intune und GPO

Der empfohlene Weg für das Onboarding von Windows-Endgeräten ist Microsoft Intune. Über den EDR-Onboarding-Status im Defender-Portal kann ein vorkonfiguriertes Paket direkt an Intune übermittelt werden. Alternativ können lokale Skripte für Testumgebungen verwendet werden, wobei darauf zu achten ist, dass Onboarding- und Offboarding-Skripte niemals gleichzeitig auf einem Gerät ausgeführt werden sollten, um Kollisionen zu vermeiden.

Ein oft übersehenes Feature ist der „Standard Discovery Mode“. Onboardete Geräte können damit unmanaged Geräte im selben Netzwerksegment identifizieren. Dies liefert wertvolle Erkenntnisse über potenzielle Schatten-IT-Hardware, die Zugriff auf Unternehmensressourcen hat, ohne den DLP-Richtlinien zu unterliegen.

Die macOS-Herausforderung: Konfigurationstiefe statt Plug-and-Play

Im Gegensatz zu Windows erfordert macOS eine wesentlich detailliertere Konfiguration, um volle DLP-Transparenz zu erreichen. Es ist ein verbreiteter Irrtum, dass das bloße Erscheinen eines Macs als „Active“ im Purview-Portal bereits Sicherheit garantiert. Ohne spezifische Konfigurationsprofile bleibt Purview auf dem Mac „blind“ gegenüber Browser-Aktivitäten in Chrome oder Safari.

Administratoren müssen über Intune mehrere .mobileconfig-Dateien bereitstellen, um die notwendigen Berechtigungen zu erteilen:

- System Extensions: Freigabe der Team-Identifier für Microsoft-Komponenten (

UBF8T346G9). - Full Disk Access (FDA): Ohne diesen Zugriff kann der DLP-Daemon (

com.microsoft.dlp.daemon) keine Dateien auf dem lokalen Speicher scannen. - Accessibility Permissions: Erforderlich, um Interaktionen mit der Benutzeroberfläche zu überwachen.

macOS Profilname | Zweck | Risiko bei Fehlen |

Microsoft Purview System MobileConfig | Grundlegende Agent-Aktivierung | Keine Sensor-Daten im Portal |

Accessibility Permission | Überwachung von Drucken/USB | Umgehung über UI-Aktionen |

Full Disk Access (FDA) | Dateiscan für DLP | Keine Erkennung sensibler Inhalte |

Network Filter | Socket-Überwachung | Verlust der Browser-Exfiltrationskontrolle |

Troubleshooting: Gerät erscheint nicht | Skript ausgeführt, Gerät taucht nicht im Purview-Portal auf?

- Status prüfen: Öffne die CMD als Nutzer und gib

dsregcmd /statusein.

- AzureAdJoined muss auf YES stehen.

- DeviceID muss vorhanden sein.

- Sensor-Check: Prüfe im Task-Manager, ob der Prozess

SenseNDR.exe(für Windows) läuft. Dies ist der Microsoft Defender/Purview Sensor.- Latenz beachten: Es kann bis zu 60 Minuten dauern, bis ein frisch onboardetes Gerät im Compliance Center unter „Geräte“ gelistet wird. Geduld ist hier ein technisches Werkzeug!

Schritt 2: Definition der sensitiven Informationstypen

Die Qualität der DLP-Erkennung wird durch die Präzision der Sensitive Information Types (SITs) bestimmt. Purview bietet über 400 integrierte SITs, ermöglicht aber auch die Erstellung hochgradig spezialisierter benutzerdefinierter Typen.

Regex-Logik und die Boost-Engine

Purview verwendet die Boost.RegEx Engine. Dies erfordert von Administratoren ein tiefes Verständnis der Regex-Syntax, da ineffiziente Ausdrücke die Systemperformance beeinträchtigen können. Ein kritischer Fehler ist die Verwendung von Positionsankern wie ^ (Beginn) oder $ (Ende). Da Purview Texte in Blöcken scannt, ist nicht garantiert, dass ein gescannter Abschnitt mit dem tatsächlichen Anfang oder Ende einer Datei übereinstimmt, was zu falsch-negativen Ergebnissen führt.

Ein weiteres technisches Detail betrifft Lookbehind-Assertionen. Diese müssen eine feste Länge haben. Ein Ausdruck wie (?<=^|\s|_) ist ungültig, da der Anker ^ die Länge Null hat, während Leerzeichen und Unterstriche die Länge Eins haben. Eine valide Alternative wäre (?:^|(?<=\s|_)), um die Validierungsprüfung der Purview-Konsole zu bestehen.

Konfidenzniveaus und unterstützende Elemente

Ein SIT besteht in der Regel aus einem Primärelement (z. B. eine 10-stellige ID) und unterstützenden Elementen (Keywords wie „Mitarbeiternummer“ oder „Personalabteilung“).

- Hohe Konfidenz (76-100): Erfordert den Treffer des Musters plus einen Checksum-Validierer oder sehr spezifische Keywords in unmittelbarer Nähe (Standard: 300 Zeichen).

- Mittlere Konfidenz (65-75): Wird oft verwendet, wenn das Muster erkannt wird, aber nur allgemeine Keywords vorhanden sind.

Für Organisationen, die in asiatischen Märkten tätig sind, ist die Unterstützung von Double-Byte Character Sets (DBCS) für Chinesisch, Japanisch und Koreanisch essenziell. Da diese Sprachen keine herkömmlichen Worttrenner verwenden, fügt die Purview-Engine beim Scannen automatisch Leerzeichen ein, um die Mustererkennung zu ermöglichen.

Nehmen wir an, Deine Projekt-IDs folgen diesem logischen Aufbau: Ein Kürzel für die Abteilung (z. B. PRJ, DEV, SEC), ein Bindestrich, das Jahr (vierstellig), ein weiterer Bindestrich und ein alphanumerischer Code (z. B. zwei Buchstaben und zwei bis vier Zahlen).

Der reguläre Ausdruck hierfür lautet: \b(PRJ|DEV|SEC)-\d{4}-[A-Z]{2}\d{2,4}\b. Die Nutzung von \b (Word Boundary) verhindert dabei, dass die ID fälschlicherweise innerhalb längerer Strings erkannt wird, während die Gruppe (PRJ|DEV|SEC) die Präfixe einschränkt, wodurch die Trefferquote massiv erhöht wird.

Schritt 3: Erstellung der DLP-Richtlinie für Browser

Nachdem die Identifikatoren (SITs) stehen, muss das Regelwerk definiert werden. Erstelle hierzu im Microsoft Purview Portal eine neue DLP-Richtlinie. Der entscheidende Punkt für den Web-Schutz ist die Auswahl der Speicherorte (Locations): Du musst zwingend den Schalter bei Geräte (Devices) auf „Ein“ setzen.

Dies ist die technische Grundvoraussetzung, um die DLP-Engine auf den Endpunkt und damit in den Browser zu bringen. Erst durch diese Zuweisung werden die Richtlinien an den Purview-Client auf den Windows- oder macOS-Geräten verteilt, wodurch die Überwachung von Datei-Uploads, Copy-Paste-Aktionen und Cloud-Freigaben innerhalb von Edge und Chrome überhaupt erst ermöglicht wird. Ohne die Aktivierung dieses Standorts bleiben alle Browser-Aktivitäten für Purview unsichtbar, selbst wenn das Onboarding der Hardware erfolgreich war.

Schritt 4: Konfiguration der Web-Einschränkungen

In diesem Schritt definierst Du innerhalb der DLP-Regel unter Aktionen, wie das System bei einem Treffer operativ reagieren soll. Dies ist das Herzstück Deiner Web-Governance. Hier verknüpfst Du die in Schritt 2 definierten sensitiven Daten mit harten Zugriffskontrollen für den Browser.

A. Schutz vertraulicher Websites (Proaktive Kontrolle)

Dies ist ein spezifisches Feature für Microsoft Edge auf Windows-Geräten. Es ermöglicht Dir, den Schutz direkt an der Quelle anzusetzen. Sobald ein Benutzer eine als „vertraulich“ klassifizierte URL aufruft, kannst Du folgende Aktivitäten einschränken:

- Kopieren von Inhalten: Verhindert das Extrahieren von Daten in die Zwischenablage.

- Einfügen (Paste): Blockiert den Zufluss sensibler Informationen in Webformulare.

- Drucken & Speichern: Unterbindet, dass Webinhalte physisch gedruckt oder als lokale Datei („Speichern unter“) das System verlassen.

B. Service-Domain- und Browser-Aktivitäten

Diese Funktion nutzt die globale Liste Deiner „Zugelassenen/Blockierten Clouddienstdomänen“. Wenn ein Nutzer versucht, Dateien mit sensitiven Inhalten in nicht vertrauenswürdige Ziele (z. B. privater Web-Storage oder nicht verwaltete KI-Tools) hochzuladen, greift eine der folgenden Eskalationsstufen:

- Audit: Der Vorgang wird lediglich für Compliance-Zwecke protokolliert.

- Warnen: Der Nutzer erhält einen Hinweis, kann den Vorgang aber fortsetzen.

- Blockieren: Der Datentransfer wird strikt unterbunden.

- Blockieren mit Außerkraftsetzung: Der Nutzer kann die Blockade nach Eingabe einer geschäftlichen Begründung umgehen. Dies wahrt die Flexibilität im Arbeitsalltag und bleibt dennoch revisionssicher.

Übersicht: Schatten-KI-Dienste für die DLP-Steuerung

Kategorie | URLs / Dienste | Fokus für die Überwachung |

Populäre LLMs & Chatbots | chatgpt.com, openai.com, claude.ai, gemini.google.com, perplexity.ai, mistral.ai | Schutz vor unbefugtem Einfügen (Paste) von Firmendaten in allgemeine KI-Prompts. |

KI-Entwickler-Tools (Code-Exfiltration) | v0.dev, replit.com, cursor.com, windsurf.com, … | Verhindern von Code-Uploads oder dem Review von proprietären Algorithmen durch externe KI-Engines. |

KI-Content-Generatoren (Marketing/Design) | canva.com (Magic Studio), midjourney.com, runwayml.com, pika.art | Schutz von internem Bildmaterial, Brand-Assets oder unveröffentlichten Marketing-Strategien. |

KI-Produktivität & Analyse | otter.ai, fireflies.ai, deepl.com (KI-Übersetzung) | Schutz von Meeting-Transkripten oder vertraulichen Dokumenten, die zur Analyse hochgeladen werden. |

Wenn Du diese URLs in das Microsoft Purview Portal einträgst, kannst Du sie als „Nicht zugelassene Clouddienst-Domänen“ definieren.

- Einstellung: Settings > Device Management > Browser and domain restrictions to sensitive data.

- Aktion in der Richtlinie: Wähle in Deiner DLP-Regel unter „Einschränkungen für Browser- und Domänenaktivitäten“ die Option „Hochladen in einen nicht zugelassenen Clouddienst-Domänennamen blockieren“.

So stellst Du sicher, dass der Webbrowser (Edge nativ oder Chrome mit Extension) den Datenfluss stoppt, sobald eine dieser URLs das Ziel ist.

C. Nutzerinteraktion & Incident-Reporting

Um die Akzeptanz der Sicherheitsmaßnahmen zu erhöhen und den Schulungsaufwand zu minimieren, solltest Du die Kommunikation automatisieren:

- Richtlinientipps (Policy Tips): Aktiviere kontextsensitive Banner direkt im Edge-Browser. Der Nutzer erfährt sofort in Echtzeit, warum eine Aktion eingeschränkt wurde.

- Admin-Warnungen: Lege den Schweregrad (Severity) fest. Bei kritischen Vorfällen – wie massenhaftem Datenabfluss – wird Dein SOC-Team sofort alarmiert, um die Reaktionszeit (MTTR) zu minimieren.

Tipp: Nutze „Blockieren mit Außerkraftsetzung“ für unkritische Abteilungen, um produktive Workflows nicht zu stoppen, während Du gleichzeitig wertvolle Daten über Ausnahmefälle sammelst.

Schritt 5: App-Kontrolle und standortspezifischer Schutz

Nach der Browser-Absicherung folgt die Konfiguration für das Betriebssystem und die Microsoft 365-Dienste. Hier legst Du fest, wie tief die DLP-Engine in lokale Workflows eingreift.

A. Dateiaktivitäten & App-Governance

- Sicherheits-Baseline: Unter Dateiaktivitäten für alle Apps definierst Du das Standardverhalten für alle Anwendungen, die nicht explizit gruppiert sind.

- Eingeschränkte App-Gruppen: Hier kannst Du Ausnahmen definieren. Beispielsweise darf eine „Entwickler-Gruppe“ Daten in spezifische Test-Tools exportieren, während dies für Standard-Apps (wie private Messenger) blockiert bleibt. Diese granularen Regeln setzen die globale Baseline außer Kraft.

B. Schutz gegen Ransomware & Schatten-IT

Ein mächtiges Werkzeug ist die Zugriffseinschränkung für Apps. Du kannst verhindern, dass nicht autorisierte oder unbekannte Anwendungen (die nicht auf Deiner Whitelist stehen) sensible Dateien überhaupt lesend öffnen. Dies ist ein effektiver Riegel gegen Ransomware, die versucht, Daten zu verschlüsseln oder zu exfiltrieren.

C. Umgang mit proprietären Formaten

Für Dateien, die Purview nicht nativ indizieren kann (z. B. CAD-Zeichnungen oder spezielle Container), nutzt Du die Option: „Einschränkungen nur auf nicht unterstützte Dateierweiterungen anwenden“.

- Vorteil: Der Schutz basiert hier auf dem Dateityp statt auf einer Inhaltsanalyse. So stellst Du sicher, dass auch „blinde Flecken“ der Engine kontrolliert werden.

D. Microsoft 365 Speicherorte (Teams & SharePoint)

Parallel steuerst Du den Datenfluss innerhalb der Cloud-Workloads:

- Teams-Chat: Unterbinde den Versand sensibler Infos in Echtzeit.

- Verschlüsselung: Mit der Aktion „Zugriff einschränken oder Inhalt verschlüsseln“ sicherst Du die Daten so ab, dass sie selbst nach einem Download (Data-at-Rest) nur von autorisierten Personen geöffnet werden können.

Schritt 6: Nutzerinteraktion, Overrides und Incident-Management

Eine DLP-Strategie ist nur so gut wie ihre Akzeptanz. Transparenz ist hier der Schlüssel zur Vermeidung von Frustration beim Endanwender.

A. Akzeptanz durch Richtlinientipps (Policy Tips)

Aktiviere zwingend die Benutzerbenachrichtigungen. Richtlinientipps zeigen dem Nutzer in Echtzeit, warum eine Aktion blockiert wurde. Dies wirkt wie ein „Just-in-Time“-Training und reduziert die Last auf Deinem IT-Support massiv.

B. Der „Safety Valve“: Overrides

Erlaube in unkritischen Bereichen Außerkraftsetzungen durch Benutzer (Overrides).

- Kausalität: Der Nutzer muss eine geschäftliche Begründung eingeben.

- Compliance: Diese Begründung wird direkt in den Audit-Logs gespeichert. So bleibt der Mitarbeiter in dringenden Fällen arbeitsfähig, während Du eine lückenlose Dokumentation für Audits behältst.

C. Incident-Reporting & Priorisierung

Unter Schadensberichte definierst Du die Alarmierungskette:

- Schweregrad (Severity): Ordne Vorfällen (z. B. Export von >100 Kreditkartennummern) eine hohe Priorität zu.

- Admin-Warnungen: Bei hochkritischen Treffern erhält das SOC-Team sofort eine E-Mail. Dies senkt die mittlere Reaktionszeit (MTTR) bei Datenpannen entscheidend.

- Regel-Priorität: Stelle sicher, dass bei mehreren zutreffenden Regeln immer das restriktivste Regelwerk zuerst ausgewertet wird.

Empfehlung: Simulation-Rollout

Ein DLP-Projekt scheitert oft nicht an der Technik, sondern an mangelnder Akzeptanz der Anwender durch zu restriktive Richtlinien. Ein strukturierter Rollout ist daher unumgänglich.

Experten empfehlen einen dreistufigen Ansatz:

- Simulationsmodus (Audit Only): Richtlinien werden aktiviert, generieren aber keine Blockaden oder Warnungen für den Nutzer. Der Activity Explorer dient hierbei zur Analyse der Trefferquote und zur Identifikation von „Noisy Rules“, die zu viele Fehlalarme (False Positives) produzieren würden.

- Benachrichtigungsmodus (Block with Override): Der Nutzer erhält bei einem Richtlinienverstoß einen „Toast“-Hinweis. Er kann die Aktion jedoch fortsetzen, wenn er eine geschäftliche Begründung angibt. Diese Begründungen sind wertvolles Feedback für die IT-Abteilung, um legitime Geschäftsprozesse zu identifizieren, die bisher nicht berücksichtigt wurden.

- Erzwingungsmodus (Block): In dieser Phase werden hochkritische Aktivitäten ohne Ausnahme blockiert. Dies sollte auf Szenarien beschränkt bleiben, bei denen das Risiko eines Datenabflusses den produktiven Nutzen bei weitem übersteigt.

Analyse und Tuning im Activity Explorer

Der Activity Explorer ist das zentrale Instrument für das Monitoring. Er speichert Ereignisse aus Audit-Logs, Label-Änderungen und DLP-Treffer für 30 Tage. Administratoren sollten regelmäßig Berichte über „Label Downgrades“ (Herabstufung der Vertraulichkeit) exportieren, um riskantes Nutzerverhalten frühzeitig zu erkennen.

Zur Reduktion von Fehlalarmen bietet Purview die Möglichkeit, Dateipfadausschlüsse zu konfigurieren. Dies ist besonders für Windows-Geräte relevant, um zu verhindern, dass temporäre Dateien in Verzeichnissen wie %SystemDrive%\Users\*\AppData\Local\Temp unnötige Scans auslösen, die die Systemleistung beeinträchtigen könnten.

Browser Protection & Defender for Cloud Apps Integration

Der ‚Gamechanger‘ für 2026: Die Verschmelzung von Endpoint DLP und Cloud-App-Sicherheit (MDA) direkt im Browser-Prozess. Die sogenannte In-Browser Protection nutzt Microsoft Edge for Business als nativen Sicherheitsagenten, wodurch die Notwendigkeit für klassische Reverse-Proxy-Architekturen entfällt. Diese tiefe Integration bietet eine höhere Kompatibilität und geringere Latenzen, da die Durchsetzung der Richtlinien direkt im lokalen Browser-Prozess erfolgt.

Damit die In-Browser Protection greift, muss der Benutzer zwingend in seinem Microsoft Edge Work Profile angemeldet sein. Dies stellt die Trennung von privaten und geschäftlichen Daten sicher. In den Einstellungen kannst Du die Erzwingung der Verwendung von Edge for Business steuern. Du hast die Wahl, den Zugriff auf geschäftliche Apps in anderen Browsern komplett zu blockieren, wodurch Du die Angriffsfläche massiv reduzierst. Zudem deaktiviert Microsoft bei aktiver In-Browser Protection die Entwicklertools im Browser, um Manipulationen durch versierte Nutzer zu verhindern.

Vergleich: Native Edge Integration vs. Chrome Extension

Feature | Microsoft Edge (Native) | Google Chrome (mit Extension) |

Installation | Keine (nativ im Browser-Kern) | Erforderlich (Purview Extension) |

Agent / Footprint | Minimal (kein extra Prozess) | Zusätzlicher Prozess für Extension |

Bereitstellung | Automatisch via OS-Onboarding | Forced-Install via GPO/Intune nötig |

In-Browser Protection | Vollständig unterstützt (DLP + MDA) | Eingeschränkt (primär Datei-Uploads) |

Manipulationsschutz | Sehr hoch (System-Level) | Hoch (wenn Extension gesperrt ist) |

Performance | Echtzeit ohne spürbare Latenz | Geringe Latenz durch API-Aufrufe |

Wartung | Automatisch via Browser-Updates | Überwachung der Extension-Version nötig |

Kritische Würdigung & Fazit

Der Browser-Schutz via Purview markiert den Abschied von stumpfen Inhaltsfiltern hin zu einer kontextsensitiven Sicherheitsinstanz. Ein entscheidender Vorteil gegenüber klassischen Web-Proxys ist die Fähigkeit, verschlüsselten HTTPS-Traffic direkt am Endpunkt zu inspizieren, ohne mühsame SSL-Inspection-Ketten aufbrechen zu müssen. Dies schont Ressourcen und wahrt die Privatsphäre bei privater Nutzung.

Aus Sicherheitsperspektive ist die native Integration in Edge for Business der Goldstandard, da sie Manipulationen durch den Benutzer systemseitig unterbindet. In Umgebungen, in denen Chrome unverzichtbar ist, muss die Extension zwingend via Group Policy oder Intune als „forced-install“ konfiguriert werden, um die Schutzwirkung nicht zu verlieren. Die Echtzeit-Prüfung erfolgt lokal auf dem Gerät; bei extrem komplexen Richtlinien mit hunderten SITs kann dies zu minimalen Latenzen führen. Daher gilt das administrative Prinzip: So spezifisch wie möglich, so breit wie nötig konfigurieren.

Langfristig bietet die Kombination aus Browser-DLP und dem Semantic Index eine mächtige Synergie. Purview versteht zunehmend nicht nur Muster, sondern den Kontext von Daten, wodurch Fehlalarme drastisch reduziert werden. Für Dich als Administrator bedeutet dies weniger „Noise“ in den Alerts und eine höhere Akzeptanz der Sicherheitsmaßnahmen im gesamten Unternehmen.